Dieser Beitrag wurde zuletzt am 21. Januar 2025 aktualisiert.

Lästige Regulatorik oder Chance für Unternehmen?

„Network and Information Security 2“ (NIS2) ist eine europäische Richtlinie zur Verbesserung der Mindestanforderungen für Informationssicherheit (IS) von Unternehmen der kritischen Infrastruktur.

Die Richtline weitet nicht nur die Zielgruppe, sondern auch die Pflichten im Vergleich zur aktuell gültigen NIS-Richtlinie und anderen Regulierungen in Deutschland erheblich aus. Die EU-Regelung erhält ab 17. Oktober 2024 verpflichtende Gültigkeit in Deutschland. Wird die Richtlinie von betroffenen Unternehmen nicht erfüllt, drohen den Verantwortlichen empfindliche Strafen.

Aus diesem Grund sind Unterhemen gut beraten sich zeitnah zu informieren, die Umsetzung anzustoßen statt über die oftmals als Gängelung verstandene Regulierung zu diskutieren. Kluge Manager werden sie als Chance für nutzbringende Verbesserungen zu verstehen.

Hintergrund der NIS2

Der letzte Entwurf der EU-Kommission von NIS2 datiert von Dezember 2020, EU-Parlament und Rat haben im Jahr 2022 diesem Entwurf zugestimmt, womit NIS2 formell in Kraft gesetzt wurde.

Nun müssen die EU-Mitgliedsstaaten bis Oktober 2024 die Regularien durch eigene Gesetzgebung in nationales Recht überführen. In Deutschland soll der hierzu seit April 2023 als Entwurf vorliegende Gesetzentwurf im Laufe des Jahres 2023 die Gesetzgebung durchlaufen und damit Gesetzeskraft erlangen.

NIS2 wird damit zu einer deutlichen Erweiterung der betroffenen Einrichtungen führen und Befugnisse sowie Handlungsmöglichkeiten für die national zuständigen Behörden erweitern. Die deutsche KRITIS-Methodik von Anlagen soll beibehalten werden: Das BSI setzt sich dafür ein, dass dabei national weiterhin auch die BSI-Kritis-Verordnung (Verordnung für kritische Infrastruktur) berücksichtigt wird.

Die ursprüngliche NIS-Direktive wurde 2017 mit dem IT-Sicherheitsgesetz und Gesetz zur Umsetzung der NIS-Richtlinie in Deutschland umgesetzt. Dabei nahm das IT-Sicherheitsgesetz 2.0 bereits 2021 einige Änderungen von NIS2 vorweg.

Die EU-Richtlinie NIS2 soll die Cyberresilienz von kritischen und wichtigen Unternehmen stärken. Konkret gemeint ist damit die Fähigkeit von Unternehmen, Cyberangriffen und -vorfällen vorzubeugen und sie abwehren zu können. Die Vorgaben gelten nun für deutlich mehr Betriebe als bisher – und zwar auch indirekt, wenn sie Teil einer Lieferkette sind. Ein IT-Sicherheitsvorfall ist ein negatives Ereignis, das die Informationssicherheit (also Vertraulichkeit, Verfügbarkeit und/oder Integrität) von Daten, Informationen, Geschäftsprozessen, IT-Services, IT-Systemen, IT-Anwendungen und der IT-Infrastruktur beeinträchtigt.

Was kommt auf welche Unternehmen zu?

Tatsächlich ist die Bedrohungslage für Unternehmen hoch, Cyberangriffe sind eine ständige Bedrohung, die hohe wirtschaftliche Schäden verursachen. Angreifer nutzen dazu ein breites Arsenal an Schadsoftware: Knapp 117 Millionen neue Varianten hat allein das Bundesamt für Sicherheit in der Informationstechnik (BSI) 2022 erfasst. „Die Bedrohung im Cyber-Raum ist damit so hoch wie nie“, heißt es im Bericht „Die Lage der IT-Sicherheit in Deutschland 2022“ des BSI. Mit zunehmender Digitalisierung in Unternehmen gibt es immer mehr potenzielle Einfallstore für Angreifer, über die sie ihre Attacken starten können. So verwundert es nicht, dass große Unternehmen im „Crunchtime-Risikomonitor 2023“ geopolitische Entwicklungen (83%), Inflation (79%) und Cyber-Vorfälle (79%) als größte Risiken angeben, noch weit vor Produktions- und Lieferengpässen (74%), Energiekrise (62%) und Fachkräftemangel (42%). Gemäß der von PwC beauftragten „Digital Trust Insights 2023“-Studie sind bereits 30% der befragten Unternehmen Opfer von Datenverlusten im Millionenbereich aufgrund von Cyberangriffen geworden. Laut einer aktuellen Studie (01.09.2023) des Digital-Branchenverband Bitkom erlitt die deutsche Wirtschaft im Laufe eines Jahres einen Schaden von 206 Milliarden Euro (206.000.000.000 €) durch Cyberkriminalität.

Der Krieg in der Ukraine erhöht zusätzlich die Dringlichkeit, mit der die EU sicherstellen will, dass kritische und wichtige Unternehmen in den Mitgliedsstaaten sich besser vor Cyberangriffen abschotten und standhalten können. Die EU weitet mit ihr den Kreis der betroffenen Unternehmen deutlich aus: Neben kritischen Infrastrukturen stehen weitere wichtige Branchen im Fokus – und damit auch kleine Firmen, wenn sie als Zulieferer tätig sind.

Wer von NIS2 berührt ist, muss deshalb ab Oktober 2024 strenge Sicherheitsvorkehrungen treffen. Dazu gehören die Erhöhung des Schutzes vor Cyberangriffen, die Einhaltung spezifischer Security-Standards sowie die Gewährleistung, dass Systeme ständig auf dem aktuellen Stand sind. Zudem gelten Meldepflichten, falls es zu Sicherheitsvorfällen kommt.

Außerdem dürfen die Behörden Vor-Ort-Kontrollen durchführen und im Notfall auf Daten und Dokumente zugreifen. Bei Verstößen drohen hohe Bußgelder von bis zu zehn Millionen Euro oder zwei Prozent des weltweiten Umsatzes. Im schlimmsten Fall können Unternehmen sogar ihre Betriebserlaubnis verlieren.

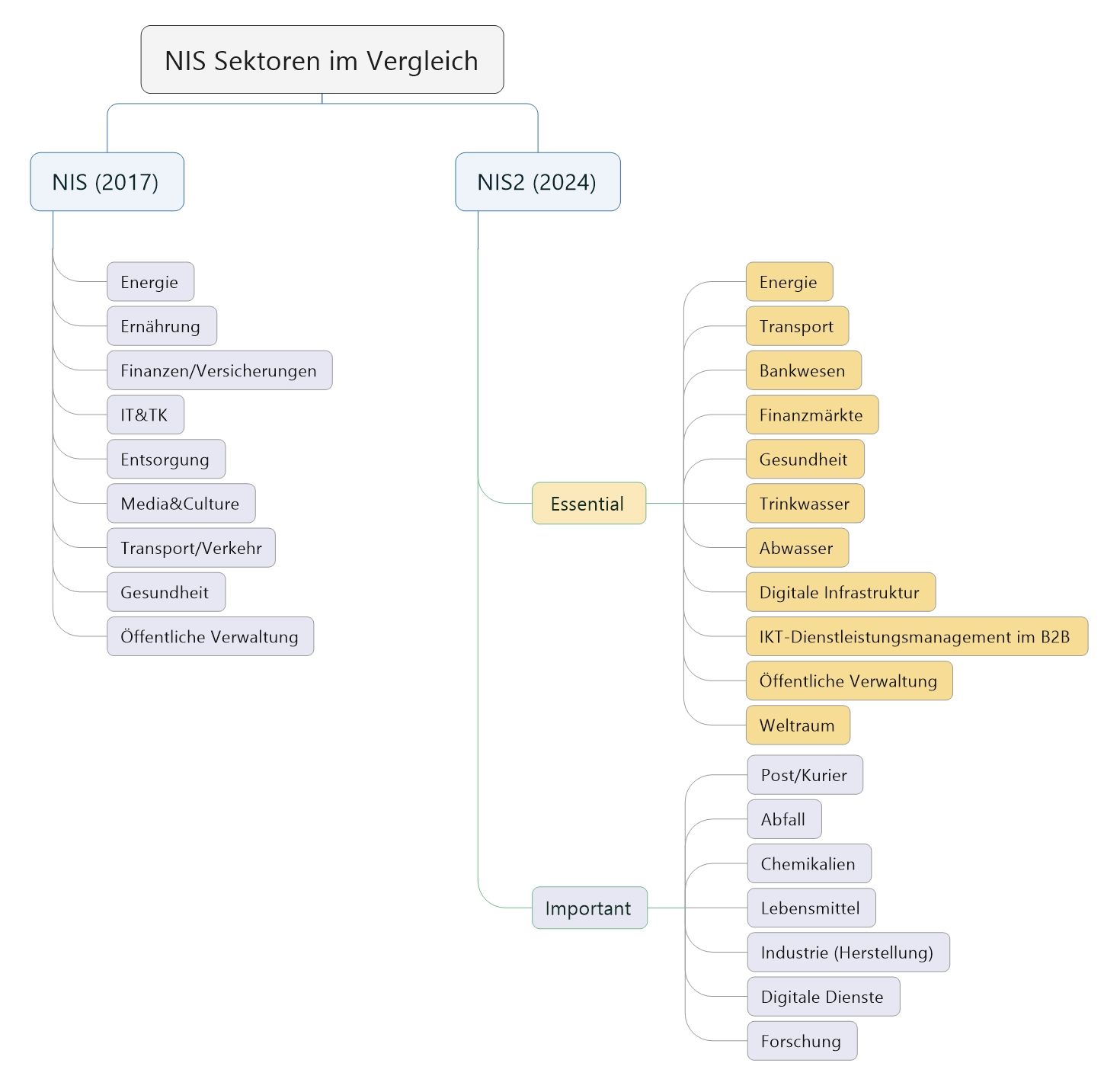

Die EU unterteilt Unternehmen, für die NIS2-Richtlinien gelten, in zwei Kategorien: „essential“ und „important“, also „wesentlich“ und „wichtig“. Erstere wurden zum Teil schon in der ersten NIS-Fassung erwähnt. In der neuen Version umfasst diese Kategorie aber mehr Klassen. Die zweite Gruppe der wichtigen Organisationen definiert die EU-Regelung ganz neu.

Direkt betroffen sind jeweils nur Unternehmen mit mindestens 50 Mitarbeitern und einem Jahresumsatz von mehr als zehn Millionen Euro. Allerdings gibt es noch weitere Ausnahmen, bei denen die Unternehmensgröße keine Rolle spielt. Diese gelten für Anbieter von DNS-Diensten (Domain Name System Diensten), Top-Level-Domain-Namensregistern sowie Anbieter öffentlicher elektronischer Kommunikationsnetze oder -dienste.

Zusätzlich können weitere mittelgroße und kleine Firmen ins Visier geraten, wenn sie als Dienstleister und Lieferanten für die direkt betroffenen Organisationen tätig sind. Dann sind sie unter Umständen gezwungen, ebenso strenge Sicherheitsvorkehrungen einzuhalten, um die gesamte Lieferkette zu schützen. So kann etwa ein Automobilhersteller seinen Zulieferer verpflichten, bestimmte Cybersecurity-Technologien oder -Methoden einzuführen, um selbst nicht gegen die EU-Vorgaben zu verstoßen.

Zur Gruppe der wesentlichen Organisationen („essential“) gehören vor allem KRITIS-Unternehmen, also Betriebe mit wichtiger Bedeutung für das staatliche Gemeinwesen, deren Ausfall gravierende Folgen hätte. NIS2 nennt hier elf Bereiche, darunter Energie- und Wasserversorgung, Transport, Finanz- und Bankwesen, Gesundheit und öffentliche Verwaltung.

Zu den wichtigen Organisationen („important“) werden sieben Branchen gezählt: Post- und Kurierdienste, Abfall, Lebensmittel, Chemikalien, digitale Dienste (etwa für Suchmaschinen, Online-Marktplätze, Cloud-Services, soziale Netzwerke), Industrie (unter anderem Maschinenbau, Fahrzeugbau, Datenverarbeitungsgeräten) sowie Forschung.

Welche Unternehmen sind von NIS2 konkret betroffen?

Mit Inkrafttreten der NIS2-Richtlinie müssen ab 2024 Unternehmen in 18 Sektoren die festgelegten Mindeststandards der Informationssicherheit umsetzen.

Die Unterscheidung zwischen „Essential Entities“ und „Important Entities“ bestimmt auch den Umfang der staatlichen Aufsicht und die Sanktionierungsmöglichkeiten bei Missachtung und Zuwiderhandlung. Insgesamt werden in Deutschland mindestens 30.000 Unternehmen von NIS2 betroffen sein. Dabei ist zu beachten, dass die Unternehmen anhand der genannten Kriterien selbst ermitteln müssen, ob NIS2 für sie zutrifft. Ihnen wird von behördlicher Seite nicht mitgeteilt, dass für sie die NIS2-Vorgaben gelten.

1. Kriterium: Die Unternehmensgröße

Unternehmen mit mindestens 50 Mitarbeiterinnen und Mitarbeitern und einem Jahresumsatz/einer Jahresbilanz von über 10 Mio. Euro können unter den Anwendungsbereich der NIS2-Richtlinie fallen, wenn Kriterium 2 auch erfüllt ist.

2. Kriterium: Der Unternehmenssektor

Ob eine Einrichtung unter die NIS2 fällt, hängt zudem davon ab, ob sie zu einem der unten genannten 18 Unternehmenssektoren gehört. Der Unternehmenssektor ist das zweite ausschlaggebende Kriterium, zusätzlich zu der Unternehmensgröße.

Sind beide Kriterien erfüllt, fällt eine Einrichtung unter die NIS2-Richtlinie. Prüfen Sie also, ob ihr Unternehmen zu einem der 18 relevanten Sektoren gehört.

In der NIS2 gibt es elf „wesentliche“ („Essential“) und sieben „wichtige“ („Important“) Sektoren. Diese NIS2-Sektoren ähneln denen der deutschen KRITIS-Einstufung:

Wesentliche (essential) Sektoren:

- Energie (Elektrizität, Fernwärme, Erdöl, Erdgas, Wasserstoff) – entspricht dem KRITIS-Sektor „Energie“

- Transport (Luftverkehr, Schienenverkehr, Schifffahrt, Straßenverkehr) – KRITIS-Sektor „Transport“

- Bankwesen (Kreditinstitute) – KRITIS-Sektor „Finanzwesen“

- Finanzmarktinfrastruktur (Handelsplätze, Zentrale Gegenpartien) – KRITIS-Sektor „Finanzwesen“

- Gesundheit (Gesundheitsdienstleister; EU Labore, Medizinforschung, Pharmazeutik, Medizingeräte) – KRITIS-Sektor „Gesundheit“

- Trinkwasser (Wasserversorgung) – KRITIS-Sektor „Wasser“

- Abwässer (Abwasserentsorgung) – KRITIS-Sektor „Wasser“

- Digitale Infrastruktur (Internet-Knoten (IXP), DNS (ohne Root), TLD Registries, Cloud Provider, Rechenzentren, CDNs, Vertrauensdienste (TSP), Elektronische Kommunikation) – KRITIS-Sektor „IT“, teilweise TKG (Telekommunikationsgesetz)

- IKT-Dienstleistungsmanagement (B2B) (Managed Service Providers, Managed Security Service Providers) – keine KRITIS-Entsprechung

- Öffentliche Verwaltungen (Zentralregierung, regionale Regierung) – keine KRITIS-Entsprechung

- Weltraum (Bodeninfrastruktur) – teilweise KRITIS-Sektor „Transport“

Wichtige (important) Sektoren:

- Post- und Kurierdienste (Postdienste) – teilweise KRITIS-Sektor „Transport“

- Abfallwirtschaft (Abfallbewirtschaftung) – KRITIS-Sektor „Entsorgung“

- Herstellung, Produktion und Vertrieb von Chemikalien – KRITIS-Sektor „UBI“ (3) (Unternehmen im besonderen öffentlichen Interesse)

- Lebensmittelproduktion, -verarbeitung und -vertrieb – KRITIS-Sektor „Ernährung“

- Produktion, Herstellung von Medizinprodukten, Maschinen, Fahrzeugen sowie elektrischen/elektronischen Geräten – KRITIS-Sektor „UBI“ (2)

- Digitale Anbieter (Marktplätze, Suchmaschinen, soziale Netzwerke) – KRITIS-Sektor teilweise „TMG“ (Telemediengesetz)

- Forschung (Forschungsinstitute) – keine KRITIS-Entsprechung

Die Abwasserwirtschaft, die öffentliche Verwaltung und die Weltraumwirtschaft sind dabei neue Sektoren im Bereich der „wesentlichen Einrichtungen“.

Der Postsektor, die Abfallwirtschaft, die Chemie, die Lebensmittelwirtschaft, das produzierende Gewerbe sowie Digitalanbieter zählen nun zu den „wichtigen Einrichtungen“. Für „wichtige Einrichtungen“ sind dabei geringere Geldstrafen vorgesehen, und sie unterliegen einer reaktiven (anlassbezogenen) Aufsicht durch die Behörden.

Dies steht im Gegensatz zur proaktiven Aufsicht (ohne Anlass), welche den „wesentlichen Einrichtungen“ vorbehalten ist.

Für beide Gruppen gelten die gleichen Vorgaben. Nur bei drohenden Strafen und Sanktionen macht die EU einen Unterschied.

Wie können Unternehmen NIS2 umsetzen?

Wesentliche und wichtige Organisationen müssen laut NIS2-Richtlinie „geeignete und verhältnismäßige technische, operative und organisatorische Maßnahmen ergreifen, um die Risiken für die Sicherheit der Netz- und Informationssysteme (…) zu beherrschen“. Zudem sollen „die Auswirkungen von Sicherheitsvorfällen auf die Empfänger ihrer Dienste“ und andere Dienste verhindert oder möglichst geringgehalten werden. Die EU fordert (Artikel 20), dass sich um diese Aufgaben das oberste Management kümmert – NIS2 ist die Verantwortung der Geschäftsführung, sie haftet für Verstöße. Ferner muss sie an Schulungen teilnehmen und diese auch den Beschäftigten anbieten. Eine wichtige Forderung ist die Kombination verschiedener Abwehrmethoden: Einerseits mithilfe von technischen Vorkehrungen und andererseits durch spezialisierte Experten für diesen Bereich.

Was können und müssen konkret Unternehmen tun, um das zu gewährleisten?

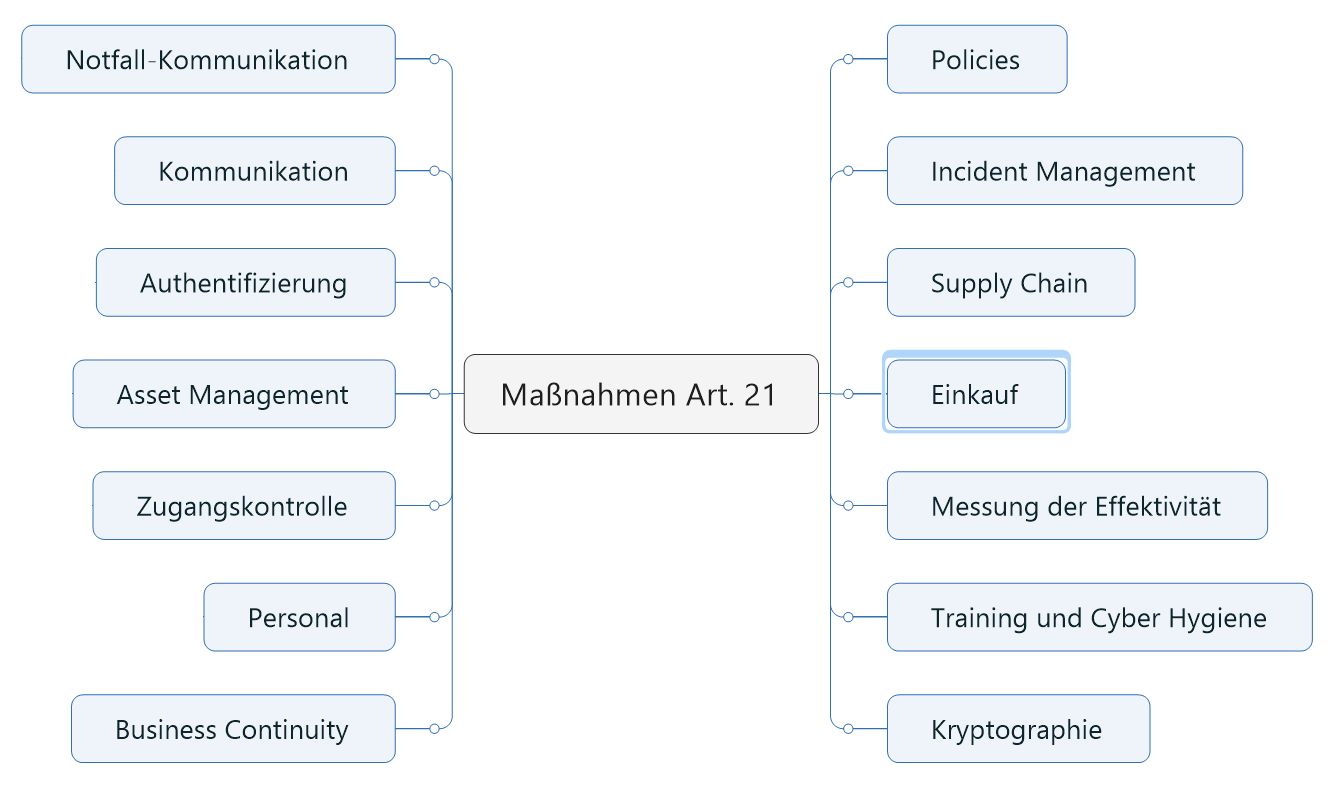

Die Richtlinie nennt in Artikel 21 Bereiche und Maßnahmen, die abgedeckt werden müssen:

Fragestellungen zu den Bereichen und Maßnahmen:

- Policies: Welche Richtlinien für Risiken und IS gibt es im Unternehmen?

- Incident Management: Welche wirksamen Maßnahmen gibt es für die Prävention, Detektion und Bewältigung von Cyber Incidents?

- Business Continuity: Welches Business Continuity Management mit Backup Management, Desaster Recovery, Krisenmanagement ist vorgesehen?

- Supply Chain: Ist die Sicherheit in der Lieferkette – bis zur sicheren Entwicklung bei Zulieferern gewährleistet?

- Einkauf: Ist die Sicherheit in der Beschaffung von IT und Netzwerk-Systemen als Teil der Beschaffungsprozesse vorgesehen?

- Effektivität: Gibt es ausreichende Vorgaben für die Messung und Steuerung von Cyber und Risiko Maßnahmen?

- Training: Sind Maßnahmen zur Cyber Security Hygiene fest vorgesehen?

- Kryptographie: Gibt es ausreichende Vorgaben für Kryptographie und womöglich für Verschlüsselung?

- Personal: Gib es ausreichende Maßnahmen die Risiken reduzieren, die von Mitarbeiterinnen und Mitarbeitern ausgehen?

- Zugangskontrolle: Ist eine effektive Kontrolle der Zugänge etabliert?

- Asset Management: Sind die wesentlichen Vermögenswerte ausreichend inventarisiert, klassifiziert und geschützt?

- Authentifizierung: Kommt Multi Faktor Authentisierung und SSO ausreichend zum Einsatz?

- Kommunikation: Ist die Sprach-, Video- und Text-Kommunikation angemessen geschützt?

- Notfall-Kommunikation: Sind gesicherte Notfall-Kommunikations-Systeme vorgesehen?

Aus dem Katalog ergeben sich bereits klare Tätigkeiten, die ein Unternehmen umsetzen muss, wenn es sich im Geltungsbereich von NIS2 befindet.

Nutzen und Vorteile

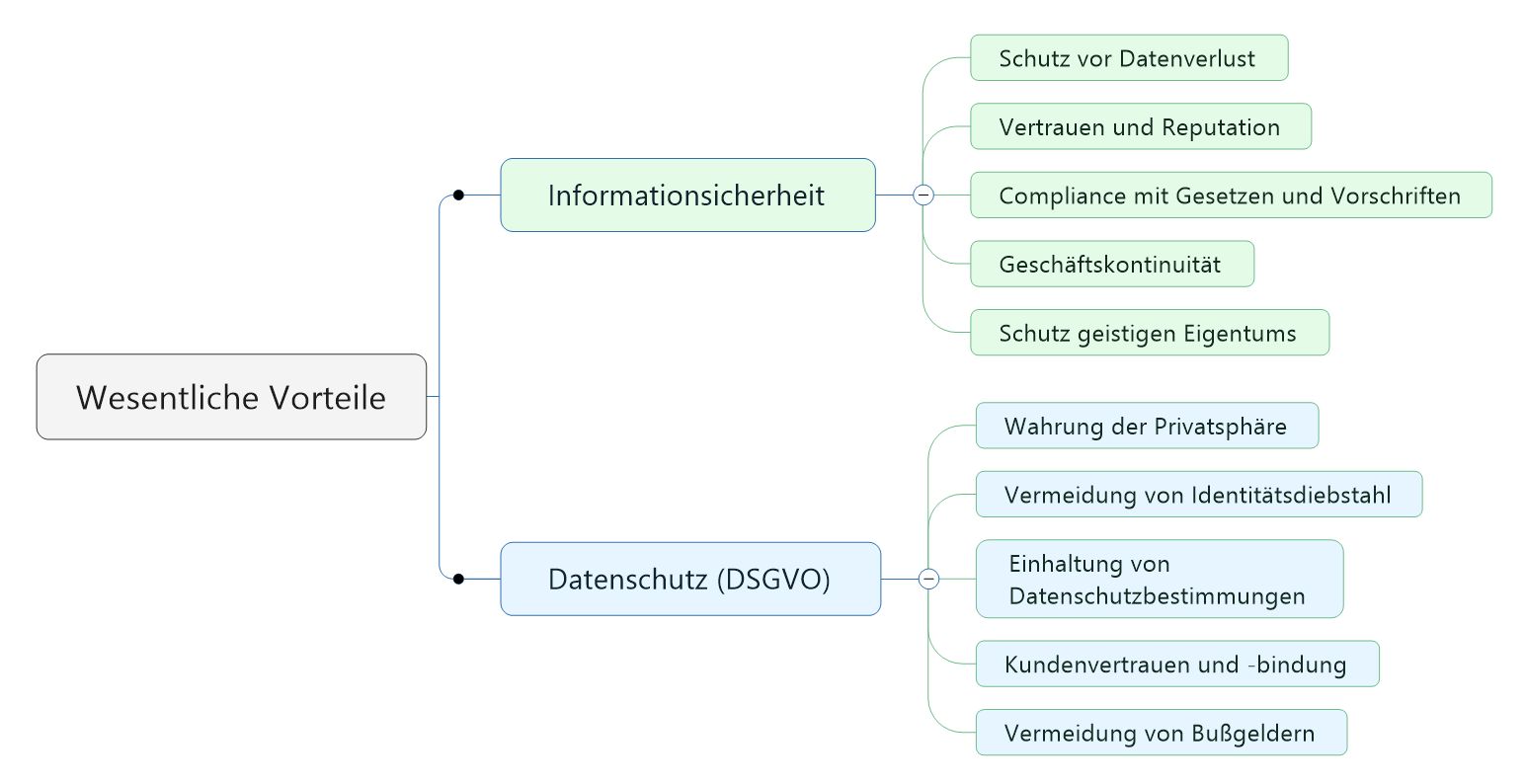

Neben der reinen Pflichterfüllung durch die Umsetzung regulatorischer Vorgaben des Gesetzgebers nutzt eine erhöhte Informationssicherheit jedem Unternehmen. Informationen sind – neben seinen Mitarbeitern – meist das wichtigste Kapital, ihre Absicherung ist eine strategische Investition, die zum Geschäftserfolg beiträgt. Neben der reinen Informationssicherheit wird durch die notwendigen Maßnahmen auch der Datenschutz gestärkt, der u.a. im Rahmen von DSGVO eine weitere regulatorische Komponente für das Unternehmen ist. In der folgenden Übersicht wird der Nutzen beider Themenstellungen zum Vergleich dargestellt.

Vorteile einer verbesserten Informationssicherheit sind:

- Schutz vor Datenverlust: Informationssicherheit schützt vor unbeabsichtigtem oder böswilligem Verlust von sensiblen Daten, sei es durch technische Fehler, Cyberangriffe oder auch menschliches Versagen.

- Vertrauen und Reputation: Organisationen, die ihre Informationen sicher schützen, gewinnen das Vertrauen ihrer Kunden, Partner und Interessengruppen. Eine gute Reputation in Bezug auf Sicherheit kann langfristig geschäftliche Beziehungen fördern.

- Compliance mit Gesetzen und Vorschriften: Informationssicherheit ist oft gesetzlich vorgeschrieben. Durch die Umsetzung von Sicherheitsmaßnahmen können Organisationen gesetzlichen Bestimmungen entsprechen und rechtliche Konsequenzen vermeiden.

- Geschäftskontinuität: Ein effektives Informationssicherheitsprogramm trägt dazu bei, die Kontinuität der Geschäftsabläufe sicherzustellen, indem es vorbereitende Maßnahmen für den Umgang mit Störungen und Katastrophen implementiert.

- Schutz geistigen Eigentums: Fokussierte und entsprechend implementierte IS schützt geistiges Eigentum, Handelsgeheimnisse und andere wertvolle Informationen vor Diebstahl oder unbefugtem Zugriff.

Vorteile durch einen verstärkten Datenschutz sind:

- Wahrung der Privatsphäre: Datenschutz gewährleistet den Schutz der Privatsphäre von Einzelpersonen, indem er sicherstellt, dass personenbezogene Daten nur für die vorgesehenen Zwecke verwendet werden.

- Vermeidung von Identitätsdiebstahl: Datenschutzmaßnahmen helfen dabei, Identitätsdiebstahl zu verhindern, indem sensible persönliche Informationen vor unbefugtem Zugriff geschützt werden.

- Einhaltung von Datenschutzbestimmungen: Organisationen, die Datenschutzprinzipien einhalten, erfüllen nicht nur ethische Standards, sondern auch gesetzliche Vorschriften wie die Datenschutz-Grundverordnung (DSGVO) in der Europäischen Union.

- Kundenvertrauen und -bindung: Durch den Schutz persönlicher Daten bauen Unternehmen Vertrauen zu ihren Kunden auf und fördern so eine langfristige Kundenbindung.

- Vermeidung von Bußgeldern: Die Nichteinhaltung von Datenschutzbestimmungen kann zu erheblichen Geldstrafen führen. Ein angemessener Datenschutz minimiert das Risiko von Bußgeldern.

Meldepflichten

Die NIS2 Directive schreibt in Art. 23 eine Meldepflicht von Sicherheitsvorfällen vor. Erhebliche Sicherheitsvorfälle sind der noch zu schaffenden nationalen Behörde (jeder Mitgliedstaat ist nach Art. 8 Abs. 1 NIS2 verpflichtet, eine zuständige Behörde für Cybersicherheit zu benennen bzw. einzurichten. Nach Art. 10 Abs. 1 NIS2 müssen sie außerdem ein oder mehrere Computer Security Incident Response Team oder „CSIRT“ einrichten) und gegebenenfalls den Empfängern der eigenen Dienste zu melden. Auch hierfür sind prozessuale und ggf. auch technische Voraussetzungen im Unternehmen zu schaffen. Folgende Fristen gelten, um einen Vorfall der zuständigen Behörde zu melden:

- Frühwarnung innerhalb von 24 Stunden ab Kenntnis: Verdacht, ob der Vorfall auf rechtswidriger oder böswilliger Handlung beruht und ob er grenzüberschreitend Auswirkungen hat.

- Ausführlicher Bericht innerhalb von 72 Stunden ab Kenntnis: Erste Bewertung des Sicherheitsvorfalls, inklusive Schweregrad, Auswirkungen und ggf. Indikatoren bzgl. Kompromittierung.

- Fortschritts-/Abschlussbericht ein Monat nach Meldung: Ausführliche Beschreibung, Angaben zur Art der Bedrohung, Ursachen, Abhilfemaßnahmen, ggf. die grenzüberschreitenden Auswirkungen.

Betreiber müssen demnach ihre nationale Cyber Security Behörde unverzüglich über signifikante Störungen, Vorfälle und Cyber Threats ihrer kritischen Dienstleistungen unterrichten, ebenfalls – wo möglich – die Empfänger (Kunden) ihrer Dienstleistungen (Art. 23 EU).

Die von NIS2 betroffenen Unternehmen müssen sich bei der Agentur der Europäischen Union für Cybersicherheit (ENISA = European Network and Information Security Agency) registrieren – die ihrerseits nationale Behörden informiert (Art. 25).

Ferner – so sieht es Artikel 29 und 30 vor, sollen die Mitgliedstaaten den Austausch von Informationen zwischen Betreibern fördern und unterstützen – mit Regeln, Plattformen und Technologien.

Auswirkungen auf Unternehmen

Kein Unternehmer ist erfreut über zusätzliche Pflichten, die ihm und seinem Unternehmen auferlegt werden, bedeuten diese Pflichten doch immer Mehraufwand und Mehrkosten. Ganz zu schweigen von eventuellen Folgeaufwänden bei unzureichend erfüllten Pflichten. Andererseits sind die möglichen Kosten von Cybervorfällen hoch und können direkt oder indirekt (etwa durch Reputationsverlust) die Existenz des Unternehmens gefährden. So wird dringend angeraten die Vorschriften als Chance für notwendige Maßnahmen zu verstehen, die auf Basis von viel Erfahrungswissen die Möglichkeit bieten, IT-Prozesse und -zuständigkeiten im eigenen Unternehmen nachhaltig zu verbessern.

Immer mehr Unternehmen erkennen, welche Bedeutung die IS besitzt. Gleichzeitig wird deutlich, welche Chancen in einer effizienten Einbindung der IS in interne Prozesse und die Kultur des Unternehmens bestehen.

Gerade weil das Thema IS vielschichtig ist und somit prozessuale, technische und auch menschliche Aspekte zu beachten sind, um nachhaltig für das Unternehmen und die Mitarbeiter einen Mehrwert zu schaffen, ist ein langfristig angelegter Veränderungsprozess mit klar definierten Zielen und Maßnahmen notwendig.

Kernpunkt und Basisvoraussetzung für ein langfristiges Gelingen dieses Prozesses ist ein gemeinsames, konkretes Ziel. Dieses sollte von den Mitarbeitern entwickelt und getragen, sowie transparent kommuniziert werden, um ein zielführendes Veränderungsmanagement (Change Management) zu ermöglichen. Hierbei ist entscheidend, dass die Ziele und daraus abgeleiteten Maßnahmen verständlich und nachvollziehbar sind, sowie die Ansprüche der unterschiedlichen Anspruchsgruppen berücksichtigt – sei es die User Experience bei der Multi-Faktor-Authentifizierung oder die Rechtevergabe im Rahmen eines funktionierenden IAM / PAM (Identity and Access bzw. Privileged Access Management) Systems.

Vor dem Hintergrund der wachsenden Bedeutung und immer vielfältigeren Anforderungen wird also – im Hinblick auf das Ziel, ein Unternehmen effizient abzusichern und somit die Grundlage für ein langfristiges Wachstum zu ermöglichen – von allen Beteiligten ein hohes Maß an Engagement, Empathie und Lösungskompetenz gefordert.

Dieser Artikel wurde von unserem Vereinsmitglied und Partner der Project Management Partners Hans-Jörg Vohl erstellt. Bei weiteren Fragen wenden Sie sich bitte an vohl@pmps.de.